Khaled AlZahrani

-

الأمن السيبراني

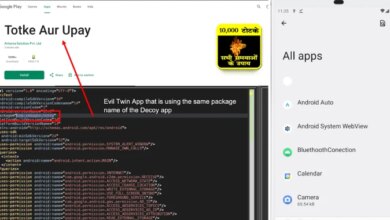

اكتشاف نسخة متطورة من برمجية Konfety الخبيثة على أندرويد تستخدم تقنية التوأم الشرير للاحتيال الإعلاني

اكتشف باحثو الأمن السيبراني نسخة جديدة متطورة من برمجية خبيثة معروفة على نظام أندرويد تُدعى Konfety، والتي تستخدم تقنية تُعرف…

أكمل القراءة » -

الأمن السيبراني

مخترقو الإنترنت يستغلون Microsoft Teams لنشر برنامج التحميل الخفي Matanbuchus 3.0 المتطور

حذر باحثو الأمن السيبراني من ظهور نسخة جديدة من برنامج التحميل الخبيث المعروف باسم Matanbuchus، والذي يتطور بشكل ملحوظ ليصبح…

أكمل القراءة » -

الأمن السيبراني

حملة اختراق جديدة تستهدف خوادم Apache لتنصيب برنامج تعدين العملات Linuxsys

كشف باحثون في مجال الأمن السيبراني عن حملة اختراق جديدة تستغل ثغرة أمنية معروفة في خادم Apache HTTP لتنصيب برنامج…

أكمل القراءة » -

الأمن السيبراني

شبكة LapDogs: حملة تجسس إلكتروني تستهدف أكثر من 1000 جهاز SOHO

كشف باحثو الأمن السيبراني عن شبكة تضم أكثر من 1000 جهاز منزلي ومكتبي صغير (SOHO) تم اختراقها، تُستخدم في حملة…

أكمل القراءة » -

الأمن السيبراني

إدارة التعرض المستمر للتهديدات (CTEM): بين المفهوم والتنفيذ الواقعي

تشرفت باستضافة أول حلقة من بودكاست Xposure مباشرة من قمة Xposure 2025، ولم يكن من الممكن أن نحظى ببداية أفضل…

أكمل القراءة » -

الأمن السيبراني

تحديثات خطيرة في برمجية GIFTEDCROOK: من سرقة المتصفحات إلى أداة تجسس متقدمة تستهدف أوكرانيا

كشفت شركة Arctic Wolf Labs عن تطورات خطيرة في برمجية GIFTEDCROOK الخبيثة، التي تحوّلت من مجرد أداة لسرقة بيانات المتصفحات…

أكمل القراءة » -

الأمن السيبراني

ثغرة يوم الصفر CVE-2025-2783 في جوجل كروم: كيف استغلها TaxOff لنشر Trinper

كشفت شركة “Positive Technologies” عن ثغرة أمنية خطيرة في متصفح Google Chrome استُغلت بنشاط من قبل جهة تهديد تُعرف باسم…

أكمل القراءة » -

الأمن السيبراني

كيف تحصل الشركات الناشئة على شهادة FedRAMP بسرعة وبدون التضحية بنمو المنتج

بالنسبة للشركات التي تطمح إلى دخول السوق الفيدرالي الأمريكي، تبدو شهادة FedRAMP وكأنها حصن منيع. فمع المتطلبات الصارمة والوقت الطويل…

أكمل القراءة » -

اختراق “Echo Chamber”: كيف تخدع الهجمات الجديدة نماذج الذكاء الاصطناعي المحمية؟

حذر باحثون في مجال الأمن السيبراني من طريقة جديدة لـ”كسر القيود” (Jailbreaking) تستهدف نماذج اللغة الكبيرة (LLMs)، وتُعرف باسم Echo…

أكمل القراءة » -

الأمن السيبراني

تهديدات غير معروفة تستهدف خوادم Microsoft Exchange باستخدام أكواد Keylogger خبيثة

في حملة تجسس إلكتروني مقلقة، رصد باحثون من شركة Positive Technologies هجمات تستهدف خوادم Microsoft Exchange المكشوفة للعامة، حيث يتم…

أكمل القراءة »