اكتشاف فيروس PlayPraetor: حصان طروادة جديد يصيب أكثر من 11,000 جهاز أندرويد

كشف باحثون في مجال الأمن السيبراني عن حصان طروادة جديد لنظام أندرويد يُدعى PlayPraetor، أصاب حتى الآن أكثر من 11,000 جهاز، معظمها في البرتغال، إسبانيا، فرنسا، المغرب، بيرو، وهونغ كونغ.

نمو سريع ونمط استهداف جديد

قال الباحثون في شركة Cleafy – سيموني ماتيا، أليساندرو سترينو، وفيديريكو فالنتيني – في تقرير تحليلي:

“ينمو هذا البوت نت بوتيرة متسارعة تصل إلى 2,000 إصابة جديدة أسبوعيًا، مع حملات مركزة تستهدف الناطقين بالإسبانية والفرنسية، مما يشير إلى تغيير استراتيجي في قاعدة الضحايا التقليدية.”

كيف يعمل فيروس PlayPraetor؟

PlayPraetor يُدار من خلال لوحة تحكم صينية، ولا يختلف كثيرًا عن أحصنة طروادة الأخرى:

-

يستغل خدمات الوصول (Accessibility Services) للسيطرة الكاملة على الجهاز.

-

يُظهر شاشات تسجيل دخول وهمية فوق أكثر من 200 تطبيق مالي ومحفظة للعملات الرقمية.

-

يسجل ضغطات المفاتيح (Keylogging)، ويتجسس على الحافظة (Clipboard).

خلفية انتشاره:

أول توثيق للفيروس كان في مارس 2025 عبر شركة CTM360، حيث تبيّن أنه يُوزع من خلال صفحات مزيفة تحاكي متجر Google Play، ويُروّج لها عبر:

-

إعلانات Meta.

-

رسائل SMS خادعة.

-

روابط تُوجه الضحايا لتحميل ملفات APK ضارة.

خمس نسخ مختلفة من PlayPraetor

تم تحديد خمس إصدارات من الفيروس، كل منها يؤدي وظائف مختلفة:

-

PWAs مزيفة – تطبيقات ويب تقدم واجهات خداعية.

-

تطبيقات WebView خبيثة – لتصيد المعلومات عبر المتصفح.

-

نسخة Phantom – تستغل خدمات الوصول وتنفذ الاحتيال مباشرة على الجهاز.

-

نسخة Veil – تستخدم رموز دعوة وتروج لمنتجات مزيفة.

-

نسخة RAT (EagleSpy وSpyNote) – تمنح تحكمًا كاملاً بالجهاز عن بُعد.

Phantom: الأخطر بين النسخ

-

مسؤولة عن 60% من الأجهزة المصابة (نحو 4,500 جهاز).

-

تُدار من قِبل مشغلين رئيسيين يستهدفان مستخدمين ناطقين بالبرتغالية.

-

تستطيع تنفيذ عمليات احتيالية كاملة من الجهاز نفسه دون الرجوع إلى سيرفر خارجي.

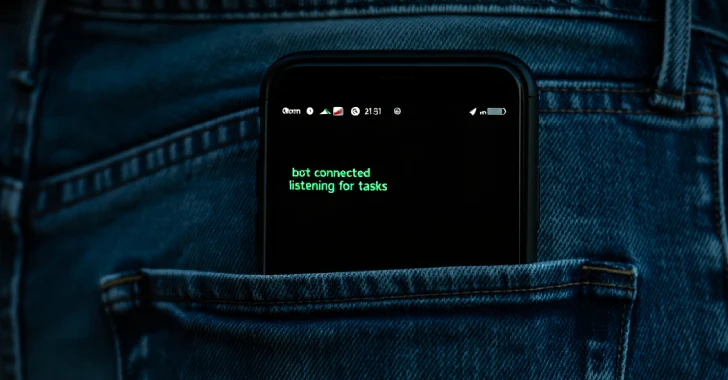

آلية الاتصال والتحكم

بمجرد إصابة الجهاز، ينشئ الفيروس:

-

اتصال HTTP/HTTPS مع خادم التحكم (C2).

-

قناة WebSocket ثنائية الاتجاه لتنفيذ الأوامر.

-

بروتوكول RTMP لبث مباشر لما يحدث على شاشة الضحية.

يشير التطوير المستمر لأوامر التحكم إلى أن الفيروس لا يزال قيد التطوير النشط.

توسّع إلى العالم العربي

بدأت الهجمات تستهدف بشكل متزايد الناطقين بالإسبانية والعربية، مما يشير إلى توسّع عالمي في نموذج “البرمجيات الخبيثة كخدمة” (MaaS).

-

لوحة التحكم تسمح بإنشاء صفحات خبيثة مخصصة تشبه Google Play.

-

تعتمد الحملة على نموذج متعدد المشغلين يتيح انتشارًا واسعًا.

فيروسات أخرى قيد الانتشار

ToxicPanda

-

أصاب نحو 3,000 جهاز في البرتغال، مع انتشار في إسبانيا، اليونان، المغرب وبيرو.

-

يستخدم نظام TAG-1241 لتوزيع الهجمات.

-

يعتمد على تحديثات وهمية لمتصفح Google Chrome.

النسخة الجديدة منه تتضمن:

-

خوارزمية توليد نطاقات (DGA) لضمان الاستمرارية بعد إغلاق الخوادم.

-

إعدادات احتياطية لـ C2، وتحكم في الشاشات الوهمية.

DoubleTrouble

تم توثيق فيروس جديد باسم DoubleTrouble من قبل Zimperium، ويتميز بـ:

-

تسجيل الشاشة بالكامل.

-

عرض واجهات زائفة لسرقة رموز PIN.

-

منع تشغيل تطبيقات محددة.

-

مراقبة ضغطات المفاتيح (Keylogging).

يُوزع عبر مواقع وهمية تستضيف الفيروس داخل قنوات Discord.

يمثل PlayPraetor تهديدًا متطورًا لأنظمة أندرويد من حيث الأسلوب، الانتشار، والتقنيات المستخدمة، ويعكس اتجاهًا متزايدًا نحو استخدام نماذج “البرمجيات الخبيثة كخدمة”. كما أن تركيزه على الناطقين بالإسبانية والعربية يشير إلى توسع استراتيجي في نشاط المجموعات الصينية وراء هذه الهجمات.