تأثير ضغط التنبيهات وفائض البيانات على نظم إدارة المعلومات الأمنية

تأثير ضغط التنبيهات، وفائض البيانات، وسقوط نظم إدارة المعلومات الأمنية التقليدية

تواجه مراكز عمليات الأمن (SOCs) تحديات كبيرة. تتزايد أحجام السجلات، وتصبح مشهد التهديدات أكثر تعقيدًا، بينما تعاني الفرق الأمنية من نقص مزمن في الأفراد. يواجه المحللون معركة يومية مع ضجيج التنبيهات، والأدوات المجزأة، وعدم وضوح البيانات. في الوقت نفسه، يقوم المزيد من البائعين بالتخلص من حلول نظم إدارة المعلومات الأمنية التقليدية، مما يشجع على الانتقال إلى نماذج SaaS. لكن هذا الانتقال غالبًا ما يعزز العيوب الكامنة في هياكل نظم إدارة المعلومات الأمنية التقليدية.

تلاقي تدفق السجلات مع حدود المعمارية

تم تصميم نظم إدارة المعلومات الأمنية لمعالجة بيانات السجلات – وكلما زادت، كان ذلك أفضل، أو هكذا تذهب النظرية. ومع ذلك، في البنى التحتية الحديثة، تصبح النماذج المعتمدة على السجلات عقبة. تولد الأنظمة السحابية، والشبكات التشغيلية، والأحمال الديناميكية كميات هائلة من البيانات، وغالبًا ما تكون مكررة، غير منظمة، أو بصيغ غير قابلة للقراءة. تواجه نظم إدارة المعلومات الأمنية المستندة إلى SaaS قيودًا مالية وتقنية: يمكن أن تؤدي نماذج التسعير المعتمدة على الأحداث في الثانية (EPS) أو التدفقات في الدقيقة (FPM) إلى ارتفاعات هائلة في التكاليف وتغمر المحللين بآلاف التنبيهات غير ذات الصلة.

تشمل القيود الإضافية عمق البروتوكول ومرونته. تقوم خدمات السحابة الحديثة مثل Azure AD بتحديث معلمات توقيع السجل بشكل متكرر، وغالبًا ما تفوت مجمعات السجلات الثابتة هذه التغييرات – مما يترك نقاط عمياء. في البيئات التشغيلية، تتحدى البروتوكولات الملكية مثل Modbus أو BACnet المحللات القياسية، مما يعقد أو حتى يمنع الكشف الفعال.

الإيجابيات الكاذبة: المزيد من الضجيج، أقل من الأمان

يُفقد ما يصل إلى 30% من وقت محلل SOC في مطاردة الإيجابيات الكاذبة. السبب الجذري؟ نقص السياق. يمكن لنظم إدارة المعلومات الأمنية أن تربط السجلات، لكنها لا “تفهم”ها. قد يكون تسجيل دخول مميز شرعيًا – أو خرقًا. بدون قواعد سلوكية أو سياق للأصول، إما أن تفوت نظم إدارة المعلومات الأمنية الإشارة أو تُصدر الإنذار بشكل غير ضروري. وهذا يؤدي إلى إرهاق المحللين وزيادة أوقات الاستجابة للحوادث.

معضلة نظم إدارة المعلومات الأمنية المستندة إلى SaaS: الامتثال، التكلفة، والتعقيد

بينما يتم تسويق نظم إدارة المعلومات الأمنية المستندة إلى SaaS كخطوة طبيعية للأمام، فإنها غالبًا ما تخفق في تحقيق مستوى المساواة مع نظيراتها التقليدية. تشمل الفجوات الرئيسية نقص المساواة في مجموعات القواعد، والتكاملات، ودعم المستشعرات. تضيف قضايا الامتثال تعقيدًا، خاصة بالنسبة للمنظمات المالية أو الصناعية أو العامة حيث يكون مكان إقامة البيانات غير قابل للتفاوض.

ثم هناك التكلفة. على عكس النماذج المعتمدة على الأجهزة ذات الترخيص الثابت، تتقاضى نظم إدارة المعلومات الأمنية المستندة إلى SaaS رسومًا حسب حجم البيانات. كل زيادة في الحوادث تصبح زيادة في الفواتير – بالضبط عندما تكون مراكز عمليات الأمن تحت أقصى ضغط.

بدائل حديثة: تحليل البيانات الوصفية والسلوك بدلاً من السجلات

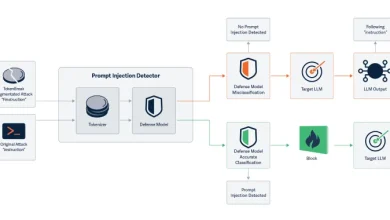

تركز منصات الكشف الحديثة على تحليل البيانات الوصفية ونمذجة السلوك بدلاً من زيادة استيعاب السجلات. يمكن أن تكشف تدفقات الشبكة (NetFlow، IPFIX)، طلبات DNS، حركة المرور عبر الوكيل، وأنماط المصادقة عن شذوذات حرجة مثل الحركة الجانبية، أو الوصول غير الطبيعي إلى السحابة، أو الحسابات المخترقة دون فحص الحمولة.

تعمل هذه المنصات بدون عملاء، أو مستشعرات، أو حركة مرور معكوسة. تقوم باستخراج وتنسيق البيانات الموجودة، وتطبيق التعلم الآلي التكيفي في الوقت الحقيقي – وهو نهج تم تبنيه بالفعل من قبل حلول الكشف والاستجابة للشبكة الحديثة (NDR) المصممة خصيصًا للبيئات الهجينة لتكنولوجيا المعلومات والتشغيل. والنتيجة هي عدد أقل من الإيجابيات الكاذبة، وتنبيهات أكثر دقة، وضغط أقل بكثير على المحللين.

نموذج جديد لمركز عمليات الأمن: مرن، قابل للتوسع، ومودولي

تشير الانخفاض البطيء في نظم إدارة المعلومات الأمنية التقليدية إلى الحاجة إلى تغيير هيكلي. مراكز عمليات الأمن الحديثة هي مودولية، توزع الكشف عبر أنظمة متخصصة وتفصل التحليلات عن المعمارية المركزية للسجلات. من خلال دمج الكشف القائم على التدفق وتحليلات السلوك في المجموعة، تحصل المنظمات على كل من المرونة والقابلية للتوسع – مما يسمح للمحللين بالتركيز على المهام الاستراتيجية مثل الفرز والاستجابة.

الخاتمة

تعتبر نظم إدارة المعلومات الأمنية التقليدية – سواء كانت محلية أو SaaS – بقايا من الماضي التي كانت تعادل حجم السجلات بالأمان. اليوم، يكمن النجاح في اختيار البيانات الأكثر ذكاءً، والمعالجة السياقية، والأتمتة الذكية. إن تحليل البيانات الوصفية، ونمذجة السلوك، والكشف المعتمد على التعلم الآلي ليست فقط متفوقة من الناحية التقنية – بل تمثل نموذجًا تشغيليًا جديدًا لمركز عمليات الأمن. نموذج يحمي المحللين، ويحتفظ بالموارد، ويكشف عن المهاجمين في وقت أقرب – خاصة عندما يتم تشغيله بواسطة منصات NDR الحديثة المستقلة عن نظم إدارة المعلومات الأمنية.