تورّط شركات صينية في براءات اختراع لاختراق الأجهزة: تقرير يكشف قدرات مجموعة Silk Typhoon

كشف تقرير جديد نشرته شركة SentinelOne أن شركات صينية يُعتقد أنها على صلة بمجموعة الاختراق المدعومة من الدولة والمعروفة باسم Silk Typhoon (المعروفة أيضًا باسم Hafnium) كانت وراء تسجيل أكثر من اثني عشر براءة اختراع تقنية، مما يسلط الضوء على شبكة التعاقد السيبراني الهجومي في الصين.

تشمل البراءات أدوات متقدمة في التحليل الجنائي الرقمي، مثل:

-

جمع البيانات من الأجهزة الطرفية المشفرة.

-

تحليل أجهزة Apple.

-

التحكم عن بُعد في أجهزة التوجيه (Routers) وأجهزة المنزل الذكية.

SentinelOne: “قدرات تفوق ما نعرفه عن Hafnium”

قال داكوتا كاري، المستشار الإستراتيجي المتخصص في الشؤون الصينية لدى SentinelLabs:

“تبرز هذه النتائج ثغرة مهمة في مجال تتبع الجهات الفاعلة في التهديدات السيبرانية؛ إذ أن أغلب التتبع يربط الحملات بأسماء جماعات معينة، دون الالتفات إلى الشركات التي تقف خلفها.”

وأضاف:

“أظهر بحثنا أهمية تحديد ليس فقط الأفراد المسؤولين، بل أيضًا الشركات التي يعملون بها، والقدرات التي توفرها تلك الشركات لصالح الجهات الحكومية المتعاقدة معها.”

الروابط مع وزارة أمن الدولة الصينية (MSS)

يأتي هذا الكشف استنادًا إلى لائحة اتهام صادرة عن وزارة العدل الأمريكية في يوليو 2025 ضد:

-

شو زيوي (Xu Zewei)

-

تشانغ يو (Zhang Yu)

اللذان عملا لصالح وزارة أمن الدولة الصينية (MSS)، حيث تورطا في حملة استغلال واسعة النطاق ضد Microsoft Exchange Server في عام 2021 باستخدام ثغرات معروفة لاحقًا باسم ProxyLogon.

روابط شركاتهم:

-

شو زيوي عمل في شركة Shanghai Powerock Network Co. Ltd.

-

تشانغ يو عمل في شركة Shanghai Firetech Information Science and Technology Co. Ltd.

وفقًا للوثائق القضائية، كلاهما عمل تحت إشراف مكتب أمن الدولة في شنغهاي (SSSB).

تفاصيل مثيرة:

-

شركة Powerock تم حلها في 7 أبريل 2021، بعد أكثر من شهر بقليل من اتهام مايكروسوفت للصين.

-

لاحقًا، انضم زيوي إلى شركة Chaitin Tech، ثم انتقل ليعمل كمدير تقنية في شركة Shanghai GTA Semiconductor Ltd.

توسيع الشبكة: شركات متعددة، وظائف متعددة

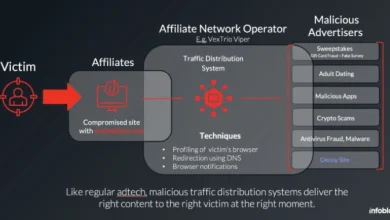

ظهر اسم جديد في القضية وهو Yin Kecheng، مخترق آخر مرتبط بـ Silk Typhoon، والذي وُجهت إليه تهم من قبل الولايات المتحدة في مارس 2025. يُقال إنه كان يعمل في شركة صينية ثالثة تدعى Shanghai Heiying Information Technology Co. Ltd.، والتي أسسها المخترق القومي Zhou Shuai، الذي يُعتقد أيضًا أنه يعمل كوسيط بيانات.

قال كاري:

“عملت شركة Shanghai Firetech بشكل مباشر على مهام مكلفة من ضباط MSS، ونجحت في بناء علاقة موثوقة مع مكتب أمن الدولة في شنغهاي.”

وأضاف:

“هذه العلاقة المباشرة تُظهر نظامًا هرميًا للفرق الهجومية في الصين.”

براءات اختراع لأدوات تجسس على أجهزة Apple والمنازل الذكية

تشير التحقيقات إلى أن شركتي Shanghai Firetech وShanghai Siling Commerce Consulting Center، (التي أسسها Zhang Yu و Yin Wenji)، سجّلتا براءات اختراع تشمل:

-

جمع “الأدلة” من أجهزة Apple.

-

اختراق أجهزة التوجيه (Routers).

-

استهداف معدات الحماية.

كما تشير الأدلة إلى أن Firetech تعمل على تطوير تقنيات تسمح بالوصول القريب إلى أهداف محددة، في إطار ما يُعرف بـ Close Access Operations.

تصريح SentinelOne:

“العدد الكبير من الأدوات التي تتحكم بها شركة Shanghai Firetech يفوق ما نُسب إلى Hafnium وSilk Typhoon علنًا. ويُحتمل أن هذه القدرات قد تم بيعها إلى مكاتب إقليمية أخرى تابعة لـ MSS.”

توضح نتائج التحقيق أن النشاط السيبراني المدعوم من الدولة في الصين لا يعتمد فقط على أفراد، بل على شبكة من الشركات الخاصة التي تعمل بشكل مباشر أو غير مباشر لصالح أجهزة الأمن القومي.

هذه الأدوات، التي تغطي أجهزة استهلاكية منتشرة مثل Apple والمنازل الذكية، تفتح الباب أمام تهديدات واسعة النطاق للبنية التحتية الرقمية العالمية.