دليل الخبراء لبناء مرونة سيبرانية لا يمكن كسرها

من الاختراقات الكمية إلى دفاعات الذكاء الاصطناعي – دليل الخبراء لبناء مرونة سيبرانية لا يمكن كسرها

تعمل الحوسبة الكمومية والذكاء الاصطناعي معًا لتقديم فرص مذهلة. ستساعد هذه التقنيات في توسيع الابتكار بشكل أكبر وأسرع من أي وقت مضى. ولكن، تخيل الجانب الآخر، أن تستيقظ على أخبار تفيد بأن القراصنة استخدموا حاسوبًا كموميًا لكسر تشفير شركتك بين عشية وضحاها، مما يعرض بياناتك الحساسة، مما يجعل الكثير منها غير موثوق به.

ومع تعرض بياناتك الحساسة، أين يترك ذلك الثقة من عملائك؟ وما هي التكلفة للتخفيف – إذا كان ذلك ممكنًا مع أنظمتك القديمة ما قبل الكم؟ وفقًا لشركة IBM، فإن خروقات الأمن السيبراني تؤثر بالفعل على الشركات بمعدل 4.44 مليون دولار لكل حادث، وقد تصل إلى 10.22 مليون دولار في الولايات المتحدة، ولكن مع عمل الحوسبة الكمومية والذكاء الاصطناعي معًا، يحذر الخبراء من أن هذا الرقم قد يرتفع بشكل أكبر.

في عام 2025، ترى ما يقرب من ثلثي المؤسسات أن الحوسبة الكمومية هي أكبر تهديد للأمن السيبراني يلوح في الأفق في السنوات الثلاث إلى الخمس القادمة، بينما يستعد 93% من قادة الأمن لهجمات مدفوعة بالذكاء الاصطناعي يوميًا. إذا كنت في مجال التكنولوجيا أو المالية أو الرعاية الصحية أو أي مجال يتعامل مع البيانات الكبيرة، فهذا ليس خيالًا علميًا – إنه العاصفة التي تتشكل الآن.

ولكن ماذا لو كان بإمكانك التقدم خطوة؟ بناء أنظمة موثوقة مع طبقات متعددة من الحماية التي تحافظ على عملياتك صلبة؟ هذا ما يدور حوله ندوة الويب القادمة لدينا، “بناء الثقة والمرونة لعصر الذكاء الاصطناعي والكم 2.0”.

إنها لوحة من أفضل الخبراء تغوص في العالم حيث يلتقي الكم بالذكاء الاصطناعي، وكيفية جعل بنيتك التحتية لا يمكن كسرها. ستحدث قريبًا – لا تفوت الفرصة. سجل في ندوة الويب الآن وضمن مكانك اليوم!

الخطر المخفي في تقدمات الكم والذكاء الاصطناعي

دعنا نكون واقعيين: الكم 2.0 يتفجر بأشياء رائعة مثل الحوسبة السريعة للغاية، والتشابك للتواصل الفوري، وأجهزة الاستشعار التي ترى ما لا يمكن رؤيته. أضف الذكاء الاصطناعي إلى المزيج، وهو يقوم بتحسين وتحليل كل شيء من الأنظمة الكمومية إلى اكتشاف الأدوية إلى تطور التكنولوجيا اليومية. يبدو رائعًا، أليس كذلك؟ ولكن إليك الجانب الآخر – هذه الإنجازات التكنولوجية تفتح أيضًا الباب أمام الأشرار السيبرانيين.

يمكن أن تجعل الحواسيب الكمومية معظم تشفير اليوم عديم الجدوى، بينما يجعل الذكاء الاصطناعي الهجمات أكثر ذكاءً وسرعة. يحذر الخبراء من أن الهجمات المدفوعة بالذكاء الاصطناعي تنمو بالفعل في التعقيد، ويعتقد العديد من قادة الأمن أن الحوسبة الكمومية ستزيد بشكل كبير من المخاطر المستقبلية.

لقد سمعت من المحترفين في هذا المجال يشاركون قصص كابوسية: تصيد الاحتيال المدفوع بالذكاء الاصطناعي يخدع 60% من الناس، تمامًا مثل الحيل القديمة، ولكن الآن هو الذكاء الاصطناعي الذي يصنع مزيفات تبدو حقيقية جدًا. والكم؟ ليس بعيدًا لعقود – تهديدات مثل “الحصاد الآن، فك التشفير لاحقًا” تعني أن المهاجمين يجمعون البيانات المشفرة اليوم، في انتظار التكنولوجيا الكمومية لفك تشفيرها. بدون الدفاعات الصحيحة، يمكن أن تواجه قطاعات مثل المالية والرعاية الصحية الفوضى، مما يؤدي إلى فقدان سلامة البيانات ومواجهة غرامات ضخمة.

الخبر السار؟ الحلول متاحة الآن التي يمكن أن تحميك ليوم Q واليوم.

ما الذي ستخرج به: خطوات بسيطة لبناء المرونة

في هذه الندوة الحية التي تستمر 60 دقيقة، ستسمع من خبراء بارزين شكلوا هذا المجال. سيقومون بتفكيك الضجيج ويقدمون لك طرقًا عملية لحماية عالمك. لا تحميل زائد من المصطلحات – فقط حديث مباشر حول الإنجازات وكيفية تحويلها إلى ميزتك.

إليك لمحة عما سيغطيه الخبراء:

- الضجيج حول الكم 2.0: احصل على التفاصيل حول كيف تغير الحوسبة الكمومية، وأجهزة الاستشعار، والاتصالات اللعبة – وكيف يعزز الذكاء الاصطناعي كل ذلك من أجل أنظمة أكثر ذكاءً.

- لماذا يجب أن يتعاون الذكاء الاصطناعي والكم مع الأمان: تعرف على سبب ضرورة إعدادات مقاومة التشفير، مع نصائح حول مواءمة الابتكارات دون ترك نقاط ضعف.

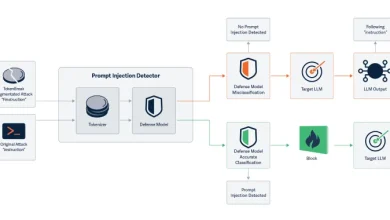

- التعامل مع المخاطر في هذا العالم الجديد: اغمر في إدارة التهديدات في مزيج الذكاء الاصطناعي والكم، بما في ذلك كيفية اكتشاف وإيقاف المخاطر الناشئة قبل أن تضرب.

- إصلاحات مخصصة لصناعتك: سواء كنت في المالية أو الرعاية الصحية أو البنية التحتية الحيوية، احصل على استراتيجيات مخصصة لحماية البيانات عالية المخاطر.

- خريطة الطريق الخاصة بك من البداية إلى النهاية: قم بالمشي عبر التخطيط، والاستشارة، والتنفيذ، والخدمات المستمرة لجعل المرونة واقعًا.

- ما يجب على القادة القيام به الآن: خطوات رئيسية للمديرين لتأمين الأمان على المدى الطويل والحفاظ على سير الأمور بسلاسة.

شاهد ندوة الويب الآن

تعرف على الخبراء

- د. مايكل إجلستون، قائد مجموعة البيانات والأجهزة، مختبرات نوكيا بيل: يقود التقدم في التكنولوجيا الكمومية وأجهزة الاستشعار.

- د. ميشيل موسكا، المؤسس المشارك، evolutionQ ورئيس برنامج مؤتمر ETSI-IQC حول التشفير المقاوم للكم: رائد في التشفير المقاوم للكم.

- دونا دودسون، المستشارة السابقة للأمن السيبراني، NIST: مبتكر في الأمن السيبراني الحكومي.

- بيل جينوفيز، شريك استشاري في تكنولوجيا المعلومات، خدمات كوانتوم العالمية ورائد الاستشارات، كيندريل: استراتيجي في التكنولوجيا الناشئة مثل الكم والذكاء الاصطناعي.

- مارتن شاربونيو، رئيس الشبكات المقاومة للكم، نوكيا: خبير في تأمين الشبكات ضد تهديدات الكم.

هل أنت مستعد لتسليح نفسك بهذه الرؤى؟ سجل في ندوة الويب الآن وانضم إلى المحادثة.

مع تصاعد التهديدات الكمومية، واستخدام الأعداء للذكاء الاصطناعي في هجمات أكثر براعة – وتقارير مثل نظرة عامة على الأمن السيبراني العالمي تحذر من أن 47% من المنظمات تخشى من الأشرار المدعومين بالذكاء الاصطناعي، فإن الانتظار ليس خيارًا. إن المرونة السيبرانية والقدرة على التكيف ليست مجرد شيء مرغوب فيه؛ إنها ملحة، حيث يمكن أن تعيد التكنولوجيا الكمومية تشكيل التشفير وتعرض المخاطر في وقت أقرب مما نعتقد. هذه الندوة ليست مجرد كلام فارغ – إنها درعك لعصر الذكاء الاصطناعي والكم، تجمع بين الابتكار والمرونة القوية.

تمتلئ المقاعد بسرعة، إنها فوز سريع من أجل راحة البال الكبيرة.

احجز مقعدك الآن – نراكم هناك!