Soco404 وKoske: هجمات برمجيات خبيثة تستهدف السحابة

هجمات البرمجيات الخبيثة Soco404 و Koske تستهدف خدمات السحابة باستخدام هجمات تعدين العملات الرقمية عبر الأنظمة المتعددة

كشف الباحثون في مجال الأمن السيبراني عن حملتين مختلفتين من البرمجيات الخبيثة تستهدفان الثغرات وسوء التكوينات عبر بيئات السحابة لتوزيع برامج تعدين العملات الرقمية.

تمت تسمية نشاط التهديدات باسم Soco404 و Koske من قبل شركات الأمن السحابي Wiz وAqua على التوالي.

Soco404: استغلال الأنظمة المتعددة

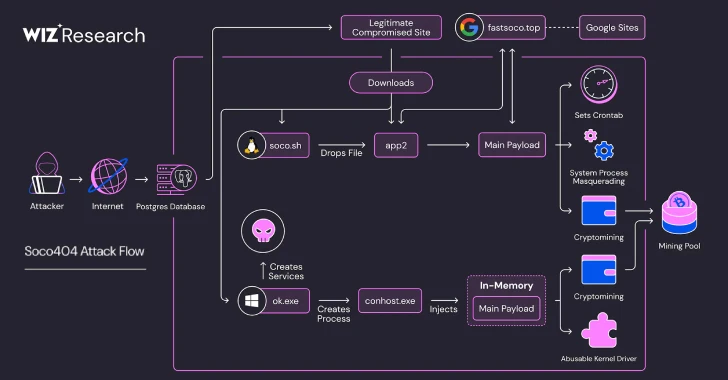

قال باحثو Wiz، ماور دوخانيان، شاهر دورفمان، وأفيغاييل ميشتينجر، إن Soco404 “يستهدف كل من أنظمة Linux وWindows، وينشر برمجيات خبيثة خاصة بالمنصة”. “يستخدمون التمويه في العمليات لإخفاء الأنشطة الضارة كعمليات نظام مشروعة.”

تشير الأنشطة إلى أن الحمولة مدمجة في صفحات HTML مزيفة 404 مستضافة على مواقع مبنية باستخدام Google Sites. وقد تم إغلاق المواقع المزيفة من قبل Google.

افترضت Wiz أن الحملة، التي تم ملاحظتها سابقًا تستهدف خدمات Apache Tomcat ذات الاعتمادات الضعيفة، بالإضافة إلى خوادم Apache Struts وAtlassian Confluence القابلة للاختراق باستخدام شبكة Sysrv، هي جزء من بنية تحتية أوسع للاحتيال في العملات الرقمية، بما في ذلك منصات تداول العملات الرقمية الاحتيالية.

استغلال قواعد البيانات العامة

كما تم العثور على الحملة الأخيرة تستهدف مثيلات PostgreSQL المتاحة للجمهور، حيث يستغل المهاجمون أيضًا خوادم Apache Tomcat المخترقة لاستضافة الحمولة المعدة لكل من بيئات Linux وWindows. كما تم اختراق موقع نقل كوري شرعي لتوزيع البرمجيات الخبيثة.

بمجرد الحصول على الوصول الأولي، يتم استغلال أمر SQL COPY … FROM PROGRAM لتشغيل أوامر شل عشوائية على المضيف وتحقيق تنفيذ الكود عن بُعد.

قالت Wiz: “يبدو أن المهاجم وراء Soco404 يقوم بإجراء مسح آلي للخدمات المكشوفة، بهدف استغلال أي نقطة دخول متاحة”. “تسلط أدوات الدخول المتنوعة، بما في ذلك أدوات Linux مثل wget وcurl، بالإضافة إلى أدوات Windows الأصلية مثل certutil وPowerShell، الضوء على استراتيجية انتهازية.”

سلسلة الهجمات على أنظمة Windows

على أنظمة Linux، يتم تنفيذ سكربت قاذف مباشرة في الذاكرة لتنزيل وإطلاق حمولة المرحلة التالية، مع اتخاذ خطوات لإنهاء عمال المناجم المتنافسة لتعظيم الأرباح المالية وتقليل الرؤية الجنائية من خلال الكتابة فوق السجلات المرتبطة بـ cron وwtmp.

الحمولة المنفذة في المرحلة التالية هي ثنائية تعمل كحمولة لمعدن العملات من خلال الاتصال بنطاق خارجي (“www.fastsoco[.]top”) الذي يعتمد على Google Sites.

تستفيد سلسلة الهجمات على Windows من الأمر الأول بعد الاستغلال لتنزيل وتنفيذ ثنائية…