إضافات مزيفة لـ Madgicx Plus و SocialMetrics تخطف حسابات ميتا

تسريبات جديدة: إضافات مزيفة لـ Madgicx Plus و SocialMetrics تخطف حسابات الأعمال على ميتا

كشف باحثو الأمن السيبراني عن حملتين جديدتين تستخدمان إعلانات خبيثة ومواقع مزيفة لتوزيع إضافات متصفح مزيفة تهدف إلى سرقة البيانات الحساسة.

الحملة الخبيثة، وفقًا لشركة Bitdefender، مصممة لدفع إضافات متصفح مزيفة تُدعى SocialMetrics Pro والتي تدعي فتح شارة التحقق الزرقاء لملفات تعريف فيسبوك وإنستغرام. تم رصد ما لا يقل عن 37 إعلانًا خبيثًا يقدم الإضافة المعنية.

“تأتي الإعلانات الخبيثة مرفقة بدليل فيديو يوجه المشاهدين خلال عملية تنزيل وتثبيت ما يُسمى بإضافة المتصفح، التي تدعي فتح علامة التحقق الزرقاء على فيسبوك أو ميزات خاصة أخرى،” قالت شركة الأمن السيبراني الرومانية.

لكن في الواقع، الإضافة – التي تستضيفها خدمة سحابية شرعية تُدعى Box – قادرة على جمع ملفات تعريف الارتباط الجلسة من فيسبوك وإرسالها إلى روبوت Telegram يتحكم فيه المهاجمون. كما أنها مزودة بقدرة على الحصول على عنوان IP الخاص بالضحية من خلال إرسال استعلام إلى ipinfo[.]io/json.

تم ملاحظة بعض المتغيرات من الإضافة المارقة تستخدم ملفات تعريف الارتباط المسروقة للتفاعل مع واجهة برمجة تطبيقات فيسبوك Graph API لجمع معلومات إضافية تتعلق بالحسابات. في الماضي، استخدم البرمجيات الضارة مثل NodeStealer واجهة برمجة التطبيقات لجمع تفاصيل الميزانية الخاصة بالحساب.

الهدف النهائي من هذه الجهود هو بيع حسابات الأعمال والإعلانات القيمة على المنتديات السرية لتحقيق الربح لمحتالين آخرين، أو إعادة استخدامها لدعم المزيد من الحملات الإعلانية الخبيثة، مما يؤدي بدوره إلى المزيد من الحسابات المخطوفة – مما يخلق دورة ذاتية الاستمرار.

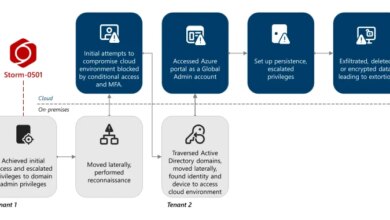

استراتيجية المهاجمين

تظهر الحملة جميع “البصمات” المرتبطة عادةً بالجهات الفاعلة الناطقة باللغة الفيتنامية، الذين يُعرفون باستخدام عائلات مختلفة من البرمجيات الضارة لاستهداف والوصول غير المصرح به إلى حسابات فيسبوك. تدعم هذه الفرضية أيضًا استخدام اللغة الفيتنامية في سرد الدليل وإضافة تعليقات على الشيفرة المصدرية.

“من خلال استخدام منصة موثوقة، يمكن للمهاجمين إنشاء روابط بشكل جماعي، ودمجها تلقائيًا في الأدلة، وتجديد حملاتهم باستمرار،” قالت Bitdefender. “يتناسب هذا مع نمط أكبر من المهاجمين الذين يقومون بتصنيع الإعلانات الخبيثة، حيث يتم إنشاء كل شيء بدءًا من صور الإعلانات إلى الأدلة بشكل جماعي.”

يتزامن هذا الكشف مع حملة أخرى تستهدف المعلنين على ميتا باستخدام إضافات كروم مزيفة تم توزيعها عبر مواقع مزيفة تتظاهر بأنها أدوات تحسين إعلانات مدعومة بالذكاء الاصطناعي لفيسبوك وإنستغرام. في قلب العملية توجد منصة مزيفة تُدعى Madgicx Plus.

“تم الترويج لها كأداة لتبسيط إدارة الحملات وزيادة العائد على الاستثمار باستخدام الذكاء الاصطناعي، لكن الإضافة بدلاً من ذلك تقدم وظائف خبيثة محتملة قادرة على اختطاف جلسات الأعمال، وسرقة بيانات الاعتماد، والتسبب في اختراق حسابات ميتا للأعمال،” قالت Cybereason.

“تُروج الإضافات كمعززات للإنتاجية أو أداء الإعلانات، لكنها تعمل كبرمجيات خبيثة ذات غرض مزدوج قادرة على سرقة بيانات الاعتماد، والوصول إلى رموز الجلسة، أو تمكين اختطاف الحساب.

تكتسب الإضافة، التي لا تزال متاحة للتنزيل من متجر كروم حتى كتابة هذه السطور، الوصول الكامل إلى جميع المواقع التي يزورها المستخدم، مما يتيح للمهاجمين حقن نصوص عشوائية، بالإضافة إلى اعتراض وتعديل حركة الشبكة، ومراقبة نشاط التصفح، والتقاط مدخلات النماذج، وجمع البيانات الحساسة.

كما تطلب من المستخدمين ربط حساباتهم على فيسبوك وجوجل للوصول إلى الخدمة، بينما يتم جمع معلومات هويتهم بشكل سري في الخلفية. علاوة على ذلك، تعمل الإضافات بشكل مشابه للإضافة المزيفة المذكورة سابقًا حيث تستخدم بيانات اعتماد فيسبوك المسروقة للتفاعل مع واجهة برمجة تطبيقات فيسبوك Graph API.

“تظهر هذه الاستراتيجية الواضحة للجهات الفاعلة: أولاً جمع بيانات الهوية من جوجل، ثم الانتقال إلى فيسبوك لتوسيع الوصول وزيادة فرص اختطاف الأصول التجارية أو الإعلانية القيمة،” قالت Cybereason.