تحديثات خطيرة في برمجية GIFTEDCROOK: من سرقة المتصفحات إلى أداة تجسس متقدمة تستهدف أوكرانيا

كشفت شركة Arctic Wolf Labs عن تطورات خطيرة في برمجية GIFTEDCROOK الخبيثة، التي تحوّلت من مجرد أداة لسرقة بيانات المتصفحات إلى منصة قوية لجمع المعلومات الاستخباراتية.

في تقرير نُشر أواخر يونيو 2025، أشارت الشركة إلى أن الحملات الأخيرة تُظهر قدرة البرمجية على سرقة مجموعة واسعة من الملفات الحساسة من أجهزة الضحايا، بما في ذلك المستندات الخاصة وسرّية المتصفحات.

خلفية وتطور البرمجية

تم رصد GIFTEDCROOK لأول مرة في أبريل 2025 من قبل فريق الاستجابة لحالات الطوارئ الحاسوبية في أوكرانيا (CERT-UA)، خلال حملة استهدفت:

-

جهات عسكرية.

-

هيئات إنفاذ القانون.

-

الإدارات الحكومية المحلية.

تنتمي هذه الأنشطة لمجموعة قرصنة يُشار إليها باسم UAC-0226، حيث تعتمد على رسائل تصيّد تحتوي على ملفات Microsoft Excel مفخخة بالماكرو.

من سرقة المتصفح إلى سرقة المستندات

في بداياتها، كانت البرمجية تسرق فقط:

-

ملفات الكوكيز.

-

سجل التصفح.

-

بيانات تسجيل الدخول من متصفحات مثل:

-

Google Chrome

-

Microsoft Edge

-

Mozilla Firefox

-

لكن في الإصدارات 1.2 و1.3، أصبحت أكثر تطورًا:

ميزات جديدة تشمل:

-

استخراج المستندات أقل من 7 ميجابايت.

-

التركيز على الملفات التي تم إنشاؤها أو تعديلها خلال آخر 45 يومًا.

-

البحث عن امتدادات مثل:

.doc,.pdf,.xls,.pptx,.jpg,.rar,.zip,.txt,.ovpn, وغيرها.

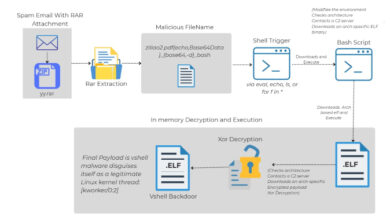

أسلوب الهجوم: تصيّد متقن وسرقة صامتة

تستغل الحملة ملفات Excel تبدو حكومية تحتوي على روابط تحميل من Mega، مثل:

“Список оповіщених військовозобов’язаних організації 609528.xlsm”

عند تفعيل الماكرو، يتم تحميل GIFTEDCROOK على الجهاز دون علم المستخدم.

آلية السرقة:

-

جمع البيانات.

-

ضغطها داخل ملف ZIP.

-

إرسالها عبر قناة Telegram خاضعة للمهاجم.

-

تقسيم الملفات إذا تجاوزت 20 ميجابايت لتفادي أنظمة الكشف.

-

تنفيذ سكريبت Batch لمسح آثار الإصابة.

أهداف استراتيجية… لا مالية

خلافًا لبرمجيات الفدية أو سرقة البطاقات البنكية، فإن GIFTEDCROOK تُستخدم في:

-

أنشطة تجسس موجهة ضد موظفي القطاع العام.

-

جمع تقارير داخلية حساسة وبيانات تخص الشبكات الحكومية والعسكرية.

-

سرقة ملفات VPN وبيانات المصادقة لتوسيع دائرة الاختراق.

أبعاد سياسية

ذكرت Arctic Wolf أن توقيت الحملات يتزامن مع مفاوضات بين أوكرانيا وروسيا في إسطنبول، مما يُشير إلى تنسيق بين أهداف البرمجية والتوجهات الجيوسياسية.

برمجية GIFTEDCROOK تُعد مثالًا على تطور التهديدات السيبرانية من سرقة البيانات التقليدية إلى تجسس سيبراني موجه. وبالإضافة إلى بنيتها المتطورة، فإنها تمثل خطرًا فعليًا على المؤسسات الحكومية والعسكرية.

يجب على الأفراد الذين يعملون في المؤسسات العامة أو يتعاملون مع ملفات داخلية حساسة أن يكونوا على درجة عالية من اليقظة ضد هذا النوع من البرمجيات الخبيثة.

المصدر:- The Hacker News