مجموعة APT صينية تستهدف شركة عسكرية بالفلبين ببرمجية EggStreme الخبيثة عديمة الملفات

كشفت شركة Bitdefender للأمن السيبراني عن حملة تجسس متقدمة نفذتها مجموعة APT صينية استهدفت شركة عسكرية في الفلبين باستخدام إطار برمجي جديد غير موثق سابقًا يدعى EggStreme. يتميز هذا التهديد بكونه عديم الملفات (Fileless)، حيث يعمل من خلال تحميل التعليمات الخبيثة مباشرة في الذاكرة وتنفيذها دون ترك آثار على القرص.

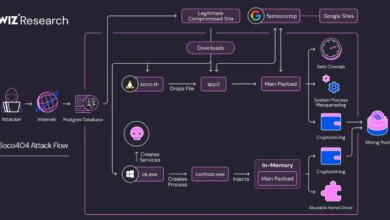

آلية الهجوم

يتكون إطار EggStreme من عدة مكونات خبيثة متكاملة تهدف إلى إنشاء موطئ قدم دائم ومنخفض الظهور في الأجهزة المصابة. تبدأ العملية بمكون أولي يسمى EggStremeFuel (mscorsvc.dll) يقوم بعملية تحليل للنظام ثم ينشر EggStremeLoader لإعداد الاستمرارية، والذي بدوره يُشغّل EggStremeReflectiveLoader لتفعيل المكون الرئيسي EggStremeAgent.

وظائف EggStremeFuel تشمل فتح قناة اتصال مع خادم القيادة والتحكم (C2)، جمع معلومات عن الأقراص، تشغيل cmd.exe للتواصل عبر الأنابيب، تحميل أو إرسال الملفات، إرسال عنوان IP الخارجي، وتفريغ الإعدادات من الذاكرة إلى القرص.

المكون الرئيسي: EggStremeAgent

يعتبر EggStremeAgent “الجهاز العصبي المركزي” للإطار، إذ يقوم بمراقبة جلسات المستخدمين الجدد وحقن مسجل مفاتيح EggStremeKeylogger لحصد ضغطات المفاتيح والبيانات الحساسة. يستخدم هذا المكون بروتوكول gRPC للتواصل مع خادم C2. يدعم EggStremeAgent ما يصل إلى 58 أمرًا مختلفًا تتيح له تنفيذ مجموعة واسعة من الوظائف، بما في ذلك: استكشاف الشبكة المحلية، تصعيد الامتيازات، التحرك الجانبي عبر الشبكات، استخراج البيانات، وتنفيذ الشيفرات التعسفية.

مكونات إضافية وتقنيات متقدمة

يستخدم المهاجمون تقنية DLL Sideloading بشكل متكرر عبر تشغيل ملفات شرعية لتحميل ملفات DLL خبيثة. أحد المكونات الثانوية، المعروف باسم EggStremeWizard (xwizards.dll)، يوفر وصولًا عكسيًا عبر shell بالإضافة إلى قدرات رفع/تنزيل الملفات. ويتميز بقدرته على التواصل مع قائمة متعددة من خوادم C2، ما يعزز من مرونته واستمراريته حتى عند إسقاط أحد الخوادم. كما استخدم المهاجمون أداة البروكسي Stowaway لإنشاء موطئ قدم داخل الشبكات الداخلية. الطبيعة العديمة للملفات (Fileless) للإطار تعقد عملية الاكتشاف بشكل كبير، حيث يتم تحميل الكود وتنفيذه مباشرة في الذاكرة دون تخزينه على القرص.

الأهداف والدوافع

ترتبط هذه الحملة بالتوترات الجيوسياسية المستمرة في بحر الصين الجنوبي، حيث تتنازع الصين مع الفلبين وفيتنام وتايوان وماليزيا وبروناي على مناطق استراتيجية. استهداف شركة عسكرية في الفلبين يتماشى مع النمط المتكرر لمجموعات القرصنة المدعومة من الدولة الصينية، التي تسعى إلى جمع معلومات استخباراتية عسكرية واقتصادية.

تمثل برمجية EggStreme تهديدًا متطورًا ومتعدد المكونات يهدف إلى تحقيق وصول مستمر، حركة جانبية، وتسريب بيانات من الأنظمة المستهدفة. من خلال الجمع بين تقنيات عديمة الملفات، DLL Sideloading، وتنفيذ متعدد المراحل، يُظهر المهاجمون فهمًا متقدمًا لطرق الدفاع الحديثة وطرق الالتفاف عليها. هذه الحملة تؤكد أن الهجمات السيبرانية المدعومة من الدول أصبحت أكثر تطورًا وخطورة في ظل التوترات الإقليمية.